Chiński atak na amerykańską gazetę

31 stycznia 2013, 13:21The New York Times donosi, że chińscy hakerzy atakowali serwery gazety co najmniej przez 4 ostatnie miesiące. Ataki zbiegają się w czasie z prowadzonym przez reporterów NYT dziennikarskim śledztwem dotyczącym fortuny zgromadzonej przez rodzinę premiera Chin Wen Jiabao

Zmiany klimatu mogą prowadzić do paraliżów komunikacyjnych

8 maja 2019, 11:12Spowodowane globalnym ociepleniem zwiększenie ilości opadów może doprowadzić do paraliżu komunikacyjnego na olbrzymich obszarach. Grupa naukowców stworzyła model komputerowy, w którym połączono dane dotyczące sieci drogowych oraz ukształtowania terenu

Media społecznościowe napędzają polaryzację przez swą strukturę, nie algorytmy

13 sierpnia 2025, 08:42Badania Maika Larooija i Pettera Törnberga z Uniwersytetu w Amsterdamie pokazują, że negatywny wpływ na społeczeństwo i polaryzacja w mediach społecznościowych nie wynikają wyłącznie z działania algorytmów, lecz mogą być zakorzenione w samej strukturze i dynamice platform. Nadzieje na to, że media społecznościowe staną się platformami prawdziwej debaty i wymiany poglądów rozwiały się już dawno. Coraz więcej dowodów wskazuje, że w praktyce sprzyjają one wzmacnianiu już posiadanych poglądów, polaryzacji, koncentracji wpływu w rękach wąskiej elity oraz nadreprezentacji głosów skrajnych. Larooij i Törnberg postanowili sprawdzić, czy zmiany w architekturze platform mogą ograniczyć te zjawiska.

Dialog z dostępem do TP SA

27 października 2006, 14:00Telefonia Dialog podpisała z Telekomunikacją Polską umowę, na podstawie której uzyska dostęp do sieci TP SA. Sławomir Szych, prezes zarządu Dialogu poinformował, iż dzięki temu jego firma będzie mogła zaoferować usługę Dialnet DSL klientom Telekomunikacji.

![© [AJ]](/media/lib/26/1208777170_443017-9da6b63e99ac7324603b0321f23a5d4d.jpeg)

Comcast wygrał z Federalną Komisją Komunikacji

7 kwietnia 2010, 11:46Sąd Apelacyjny dla Dystryktu Columbia orzekł, że Federalna Komisja Komunikacji (FCC) nie ma prawa nakładać na firmę Comcast sankcji. Decyzja taka może stanowić poważny zwrot w dyskusji o neutralności sieci, o czym informowaliśmy przed kilkoma miesiącami.

Najbardziej zaawansowana operacja hakerska w historii

17 lutego 2015, 10:45Przed 6 laty grupa znanych naukowców otrzymała pocztą płyty CD z materiałami z konferencji naukowej w Houston, w której wczesniej uczestniczyli. Na płytach, o czym naukowcy nie wiedzieli, znajdował się szkodliwy kod. Wgrali go członkowie zespołu Equation Group, którzy przechwycili płyty w czasie, gdy były one przewożone przez pocztę

Jak sztuczna inteligencja pomoże w zapobieganiu przedwczesnym porodom?

27 stycznia 2021, 04:03Nasze rozwiązanie może wspomóc diagnostykę komputerową i pozwolić z większą dokładnością przewidywać spontaniczne przedwczesne porody – wyjaśnia Szymon Płotka, absolwent Politechniki Warszawskiej i jeden z członków zespołu pracującego nad projektem.

HP zabezpiecza drukarki

18 października 2007, 10:00Wiele przedsiębiorstw i osób prywatnych nie przywiązuje uwagi do bezpieczeństwa drukarek. Mimo, iż niejednokrotnie wykazano, że drukarki znajdujące się w sieci mogą zostać wykorzystane do włamania.

10% wystarczy, by zarazić społeczeństwo nową ideą

29 lipca 2011, 17:19Specjaliści z Rensselaer Polytechnic Institute (RPI) dowiedli, że wystarczy by 10% populacji posiadało niewzruszone przekonanie co do jakiejś idei, by rozpowszechniła się ona w całej grupie. Uczeni wykorzystali komputerowe modele analityczne do odnalezienia punktu, w którym opinia mniejszości zostaje przejęta przez większość.

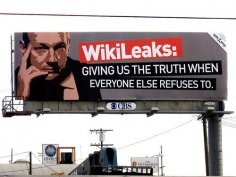

Julian Assange odcięty od internetu

19 października 2016, 10:19Władze Ekwadoru zdecydowały o odebraniu Julianowi Assange'owi dostępu do internetu. Decyzję taką podjęto po ujawnieniu przez Wikileaks e-maili Hillary Clinton. Assange od lat przebywa na terenie ambasady Ekwadoru w Londynie, gdzie schronił się przed aresztowaniem i ekstradycją do Szwecji.